En af, hvis ikke den, mest fremtrædende motivator for trusselsaktører er penge. Uanset om det er botnet-ejere, der lejer deres tjenester ud til DDoS-angreb, teknisk support-svindlere, der koldkalder folk for at overbevise dem om, at der er problemer med deres computere, eller trojanske heste fra salgssteder, der suger kreditkortnumre fra sig, er det at tjene penge roden til meget af den trusselsrelaterede aktivitet, vi ser i dag.

Langt den mest fremtrædende pengeskabende trusselsplan i 2018 har været ondsindet kryptominering. Dette er et emne, Cisco Talos-trusselsintelligens har undersøgt i nogen tid nu. For en angribers bevidsthed er det næsten den perfekte forbrydelse:den gemmer sig bag kulisserne, den kræver lidt til ingen interaktion fra målet og kan være yderst lukrativ.

Men før vi dykker dybere ned i trusselsaspektet, lad os tage to skridt tilbage og tale om kryptovalutaer og kryptominering.

På det laveste niveau er kryptovalutaer digitale valutaer, der ikke er forbundet med centraliserede banksystemer, såsom dem, der drives af forskellige lande eller økonomiske zoner rundt om i verden. Kryptovalutaer blev først fremtrædende for næsten ti år siden med fremkomsten af Bitcoin, selvom kryptovalutamarkedet nu kan prale af tusindvis af forskellige digitale valutaer.

En funktion, der har gjort kryptovalutaer så populære, er blockchain:den offentlige, digitale hovedbog, der bruges til at validere mønterne og transaktionerne. Et stort træk ved blockchain-teknologi er, at det er svært at ændre eller manipulere med, takket være kryptografi og dens distribuerede natur, som hjælper med at sikre transaktioner ved hjælp af kryptovalutaer.

Uanset om det omtales som coin mining, cryptocurrency mining eller cryptomining for korte, er dette den proces, hvorved nye mønter skabes eller optjenes. Mens der er små variationer mellem mønter, er minedrift i høj grad processen med at validere transaktioner på blockchain, hvorved dem, der udfører behandlingen, bliver betalt et gebyr for deres indsats. Faktisk kan du tjene mønter ved at hjælpe med at validere blockchain og transaktionsregnskabet, der er indeholdt heri.

I nogle kryptovalutaer, såsom Bitcoin, kan der også genereres nye mønter, når en ny blok af transaktioner føjes til blockchainen. Dette er i bund og grund et eksempel på, hvordan nye mønter "mineres", mens transaktioner på blockchain valideres.

I virkeligheden ingenting. Hverken kryptovalutaer eller kryptominering er i sagens natur ondsindede. Der er masser af velmenende mennesker derude i dag, der bruger kryptovalutaer og deltager i kryptomineringsaktiviteter. Det ene nøgleaspekt, der adskiller din almindelige, daglige kryptominering fra det, vi betragter som ondsindet kryptominering:Samtykke.

Der er ofte ringe forskel mellem kryptomineringssoftware, som en bruger installerer på egen hånd, og kryptomineringssoftware installeret af en ondsindet aktør. Faktisk er de i mange tilfælde nøjagtigt ens. Forskellen er, at den ondsindede kryptomineringssoftware kører uden ejerens viden. Og enhver software, der kører på en enhed uden ejerens viden, giver anledning til bekymring.

Forud for ondsindet kryptominering var ransomware blevet skat af ondsindede pengeskabende virksomheder. Men efterhånden som brugerne blev kloge på de teknikker, der blev brugt af computerlåsende malware, og virksomhederne blev bedre til at forhindre den katastrofe, som ransomware truede, begyndte ondsindede aktører at søge andre steder.

Ondsindet kryptominering havde også nogle tydelige fordele i forhold til tidligere pengeskabende ordninger. Med ransomware var der aldrig en garanti for, at brugeren af enheden ville betale ud. De kunne have regelmæssige sikkerhedskopier klar, eller de var bare ligeglade med, hvad der var på den kompromitterede enhed. I begge tilfælde løser reimaging af enheden problemet.

Endnu mere risikabelt begyndte retshåndhævende myndigheder over hele verden at slå ned på ransomware-angribere. Efterhånden som arrestationer knyttet til ransomware steg, blev flere og flere modstandere tiltrukket af den mindre risikable udsigt til at sælge ondsindet kryptomineringssoftware.

I løbet af de sidste par år og ind i første halvdel af 2018 steg værdien af kryptovaluta himmelflugt. Som med alt andet softwarerelateret og værdifuldt, lægger ondsindede aktører mærke til det, især da det faldt sammen med et fald i effektiviteten af ransomware.

Der var andre distinkte fordele, der hjalp ondsindet kryptominering med at vokse. En af de mest tiltalende faktorer er, hvordan kryptominering falder ind i en gråzone med hensyn til trusler. I betragtning af hvor lille forskel der er mellem legitim kryptominering og ondsindet kryptominering, er mange brugere, der bliver ofre for sidstnævnte, ikke så bekymrede, som de ville være, hvis de fandt en anden trussel på deres systemer. Hvis det blot er at udvinde mønter i baggrunden og ikke gør noget iboende ondsindet, hvorfor så bekymre dig? Der er en åbenlys appel til angribere i denne sag, hvor de kan høste fordelene uden at forstyrre dem, de drager fordel af.

Ved dybere refleksion er der masser af grunde til at være bekymret over ondsindet kryptominering.

Som med ethvert stykke software på en computer, kræver kryptominering ressourcer. Og et stykke software, der kræver for mange ressourcer, kan have en negativ indvirkning på den samlede systemydelse. Ikke kun det, men brugen af ekstra ressourcer kræver ekstra kraft for at lette det. Det giver måske ikke meget på ét system, men multiplicerer omkostningerne med antallet af slutpunkter i en organisation, og du kan se en mærkbar stigning i strømomkostningerne.

Ydermere kan der være reguleringsmæssige implikationer, når kryptominere tjener indtægter på virksomhedens netværk. Dette gælder især for dem i den finansielle sektor, hvor strenge regler kan gælde for indtægter, der genereres ved hjælp af virksomhedens ressourcer, uanset om de ansvarlige er klar over praksis eller ej.

Men måske det mest bekymrende er, at tilstedeværelsen af en ondsindet kryptominerende infektion, uden at de, der kører et netværk, ved det, kan pege på sikkerhedshuller i netværkskonfigurationen eller overordnede sikkerhedspolitikker. Sådanne huller kunne lige så nemt udnyttes af angribere til andre midler. I bund og grund, hvis en kryptominerende infektion findes på et netværk, hvad forhindrer så andre ondsindede trusler i at udnytte de samme huller til at udføre yderligere ondsindet aktivitet?

Der er en række måder, selvom disse leveringsmetoder sjældent er nye. Metoderne, der bruges til at levere ondsindet kryptomineringssoftware, er de samme metoder, der bruges til at levere andre ondsindede trusler:

Dette er blot nogle af de mere almindelige måder, hvorpå ondsindet kryptominering ankommer på en enhed. Naturligvis, som med enhver trussel, hvis der er en måde at kompromittere et system på, vil angribere prøve det.

Som med alt trusselsrelateret, vil en god sikkerhedsstilling langt fra holde ondsindet kryptominering på afstand.

Samlet set, hvis du praktiserer en lagdelt tilgang til sikkerhed med en effektiv forsvarslinje, der inkluderer næste generations firewall, slutpunkt, sikkerhedsanalyse og DNS-lag, har du en bedre chance for at opdage og forhindre kryptominerende infektioner på dit netværk.

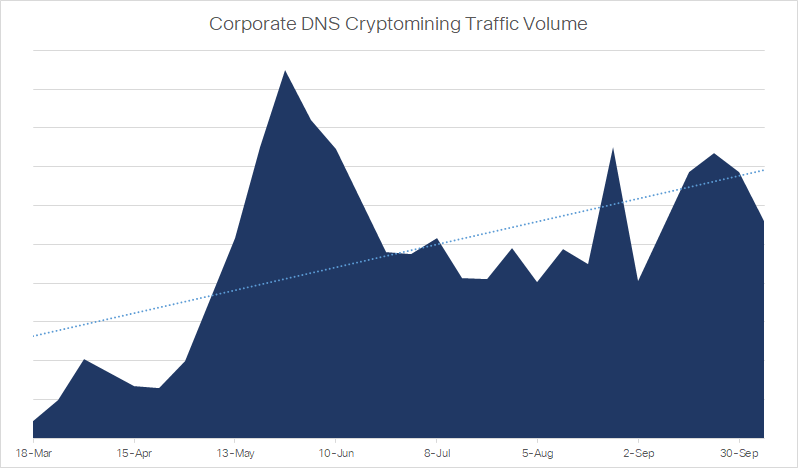

I løbet af sin historie har cryptocurrency-markederne vist en ret betydelig volatilitet. De kraftige stigninger og pludselige fald i kryptovalutaværdien er parallelt med den ondsindede kryptomineringsaktivitet, som vi har været vidne til. Tag for eksempel et kig på den samlede mængde kryptominerelateret trafik, som Cisco har været vidne til på DNS-laget. Mens der har været skarpe tinder og dale, er den overordnede takeaway, at kryptominering er stigende som tiden går.

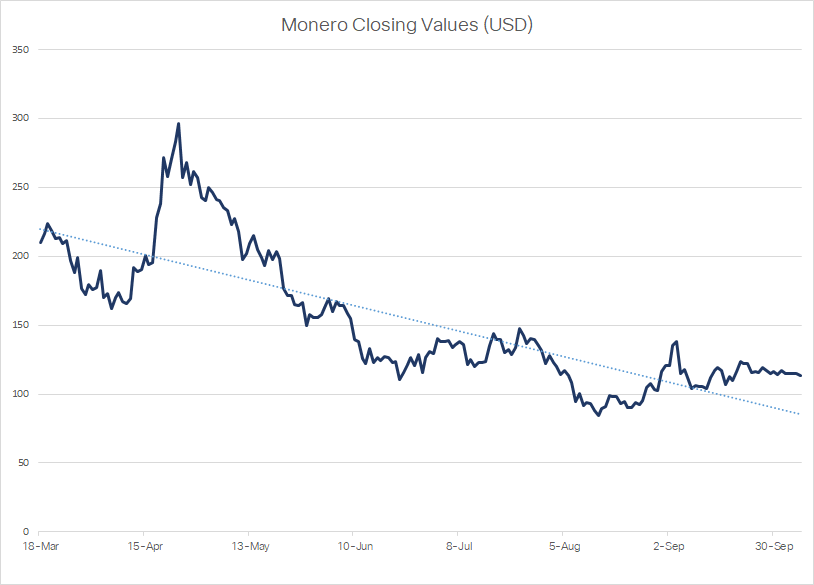

Det interessante er, at værdierne af mange populære kryptovalutaer er faldet i løbet af den samme tidsramme, og generelt har tendensen nedad. Tag Monero for eksempel, en populær mønt, der bruges til ondsindet kryptominering.

Der er et par mulige årsager til, at disse tendenser er i modstrid. Det kan simpelthen være, at ondsindede aktører fortsætter med at skubbe ondsindet kryptominering ud på grund af den nemme implementering, den reducerede risiko, hvis de bliver fanget, og hvis brugere forbliver uvidende eller er ligeglade med, om det er på deres enhed, jo længere tidsrum vil kryptomineringssoftwaren sandsynligvis bor på en enhed, hvilket tjener dem flere penge.

Alternativt er det muligt, at vi ser en generel stigning i kryptomineringsaktivitet, specielt fordi værdierne af kryptovalutaer er faldende. For at en ondsindet aktør kan opretholde indtægtsstrømme, efterhånden som værdien af kryptovalutaer falder og deres "afkast ved infektion" falder, kræves der flere ondsindede kryptominerende infektioner.

Penge er og vil sandsynligvis altid være en af hovedmotivatorerne for ondsindede aktører i trusselslandskabet. På mange måder kan ondsindet kryptominering ses som en måde, hvorpå angribere kan tjene penge hurtigt med lidt overhead, mens målene er mindre bekymrede over konsekvenserne af truslen på deres enheder sammenlignet med andre. Alligevel er de indirekte omkostninger ikke noget at ignorere, og de bør behandles uanset.

For mere information, læs vores hvidbog om, hvordan du forsvarer dit netværk mod kryptominering. Hvis du er klar til at tage det næste skridt, så tjek funktionerne i vores DNS-sikkerhedsløsning og anmod om en 14-dages gratis prøveperiode. Og som altid tager vi gerne imod dine kommentarer nedenfor.