Traditionelt er der tre typer kryptografi:symmetrisk nøgle, hashfunktioner og asymmetrisk nøgle.

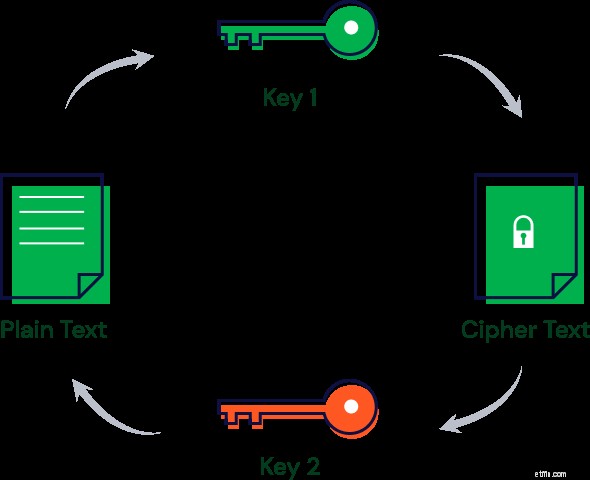

Dette er et krypteringssystem, hvor afsender og modtager af en besked bruger en enkelt fælles nøgle til at kryptere og dekryptere beskeder. Selvom denne metode er hurtigere og enklere end de to andre metoder, er det op til afsender og modtager at udveksle nøglen på en sikker måde.

Det mest populære eksempel på dette er Data Encryption System (DES). Lad os prøve følgende eksempel:

Du har en besked, "M", du vil sende til din ven. Du krypterer beskeden med en nøgle og får en krypteringstekst, "C".

Din ven får krypteringsteksten, C, hvortil hun derefter dekrypterer chifferteksten ved hjælp af den samme nøgle for at hente M.

Der er to typer symmetrisk kryptografi:stream-cifre og blok-ciffer.

En stream-chiffer bruger en fast nøgle, der erstatter beskeden med en pseudorandom streng af tegn. Det krypterer hvert bogstav, et ad gangen.

For mere information om damp-cifre, klik venligst her.

Disse er en form for symmetrisk kryptografi, som bruger en nøgle med en fast længde til at kryptere en blok med fast længde.

For mere information om blokcifre, klik venligst her.

I et Hash Function-system er der ingen nøgle. I stedet beregnes en hashværdi med en fast længde baseret på teksten, hvilket gør det umuligt for indholdet af almindelig tekst at blive gendannet. Mange operativsystemer bruger hash-funktioner til at kryptere adgangskoder.

Under dette kryptografisystem bruges et par nøgler til at kryptere og dekryptere information. Den offentlige nøgle bruges til kryptering og en privat nøgle til dekryptering. Selvom den offentlige nøgle er kendt af alle, kan den påtænkte modtager kun afkode den, fordi de alene kender den private nøgle.

Begynd at købe og handle cryptocurrency

Tilmeld dig og start muligheder med fremtidens valuta

Tilmeld dig nu

Hvordan hjælper kryptografi med at sikre, at kryptovalutatransaktioner er sikre?

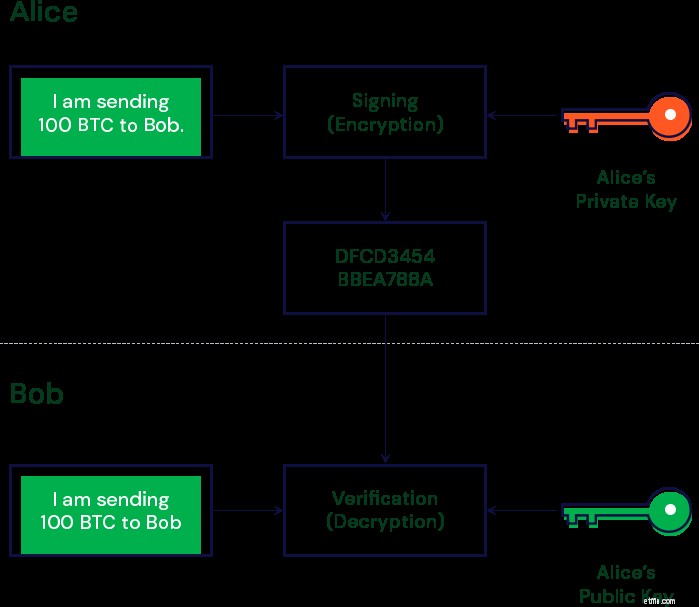

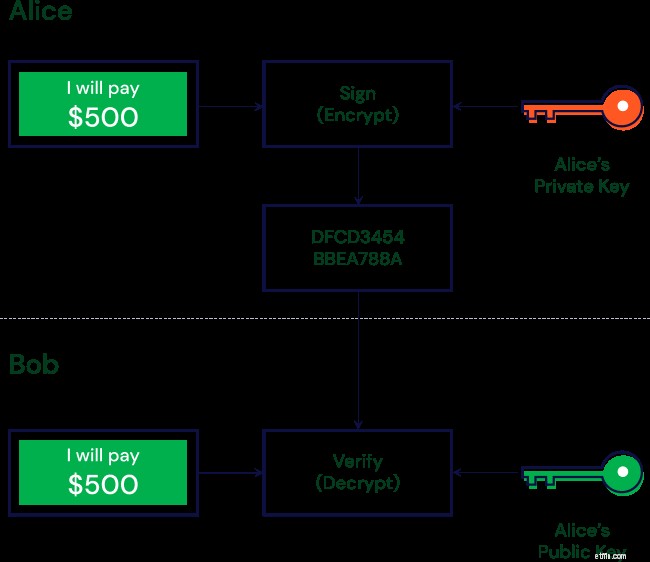

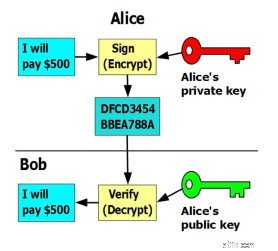

Inden for kryptovaluta er et af de vigtigste kryptografiske værktøjer brugen af digitale signaturer. Digitale signaturer er kryptografiske værdier, der beregnes ud fra dataene og en hemmelig nøgle, som kun er kendt af underskriveren. Hver person har et offentligt/privat nøglepar.

Lad os antage, at Alice og Bob ønsker at røve en bank, hvordan skal de opnå dette uden eksplicit at dele information?

Gå ind i Diffie-Hellman Key Exchange. Dette giver to parter, der aldrig har mødt hinanden, mulighed for sikkert at etablere en nøgle til at hjælpe med at sikre deres kommunikation og overføre information frem og tilbage.

Dette er blevet en af de vigtigste udviklinger inden for kryptografi med offentlige nøgler i dag, der går tilbage til 1970'erne. Diffie-Hellman nøgleudveksling var den første udbredte metode til sikker udvikling og udveksling af nøgler over en usikker kanal.

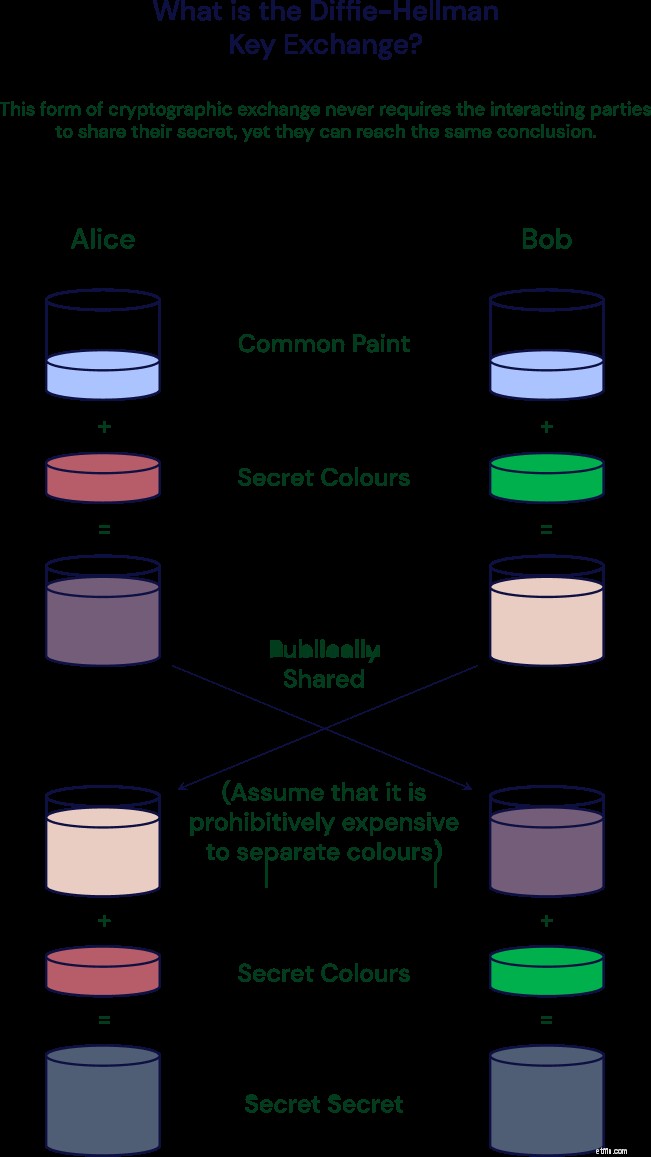

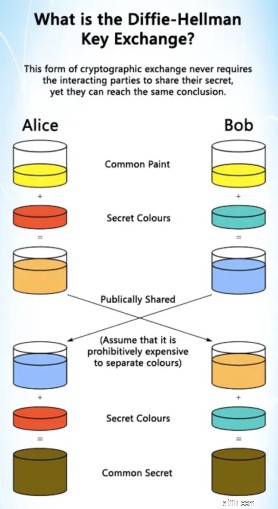

Den nemmeste måde at forklare nøgleudvekslingen på er ved at bruge eksemplet med hemmelig maling - lad os sige, at Alice og Bob er enige om en tilfældig farve på malingen.

Nu skal de sende hinanden en besked og beslutte (sammen) at gul er den almindelige farve. Men de kan ikke fortælle den anden part deres valg.

Alice vælger rød, mens Bob vælger en lidt grønlig blå.

Det næste trin kræver, at både Alice og Bob blander deres hemmelige farve (rød for Alice, grønlig-blå for Bob) med den gule, som de blev enige om. Som et resultat ender Alice med en orange blanding, mens Bobs resultat er en dybere blå.

Når de er færdige med at blande, sender de deres endelige resultat til den anden, hvor Alice modtager den dybere blå og Bob modtager den orangefarvede maling.

Når de har modtaget det endelige resultat, tilføjer de deres hemmelige farve til det, hvor Alice tilføjer sin hemmelige røde maling til sin dybere blå, mens Bob tilføjer sin hemmelige grønlig-blå til den orange blanding.

resultatet? De kommer begge ud med den samme farve, som i dette tilfælde er en grim ser brun ud. Det er en delt farve eller almindelig hemmelighed , som det omtales.

Takeawayen her, ved at anvende Diffie-Hellman-nøgleudvekslingsanalogien, er, at begge parter ender med det samme resultat uden nogensinde at skulle sende den fælles hemmelighed over den usikre kommunikationskanal. For mere information, klik venligst her.

Lad os sige, at Alice vil sende 500 BTC til Bob. Hun skal:

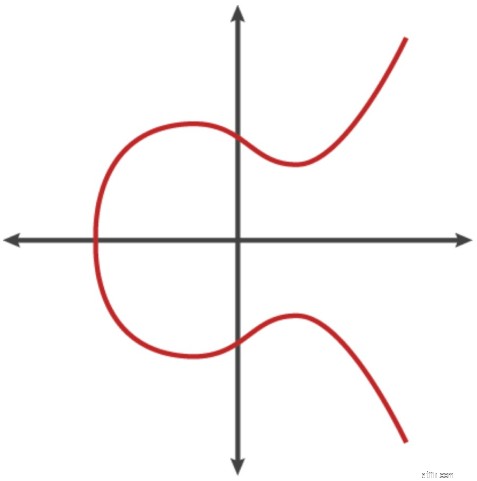

Efter at RSA og Diffie-Hellman blev introduceret, udforskede forskere andre matematikbaserede kryptoløsninger og ledte efter andre algoritmer. I 1985 blev elliptiske kurver foreslået.

En elliptisk kurve er det sæt af punkter, der opfylder en specifik matematisk ligning. Den ligning ser sådan ud:y2 =x3 + ax + b

Grafen, der afbilder denne ligning, ser sådan ud:

y2 =x3 + ax + b

For mere information om, hvordan elliptiske kurver fungerer, klik venligst her.

Begynd at købe og handle cryptocurrency

Tilmeld dig og start muligheder med fremtidens valuta

Tilmeld dig nu